セキュリティ

フィッシング詐欺は、悪意の第三者が実在する会員制Webサイトや有名企業、団体などになりすまして、ユーザーの個人情報を詐取する手口。偽装したWebサイトに誘導してIDやパスワードを記入させて盗み[…続きを読む]

パソコンのセキュリティを向上させる2つのロック術を紹介しましょう。1つはスマホをPCの“キー”にして自動ロックすることでセキュリティをアップします。もう1つはファイルロックで不正アクセスを完全[…続きを読む]

ランサムウェアはコンピュータウイルスの1種です。感染すると、ブラウザやPCの起動がロックされたり、ファイルが暗号化され、ユーザーがアクセスできなくなります。元の状態に戻したかったらネット経由で[…続きを読む]

Windowsには「Windows Defender」というセキュリティ機能が用意されています。が、この機能はマルウェアの検出力が低く、安全とはいえません。そこで導入したいのが件出力が高いアン[…続きを読む]

PCを狙う脅威を総称して「マルウェア」と呼びます。セキュリティ対策といえばウイルス対策のことを思い浮かべる人が多いですが、正確にはウイルスもマルウェアの1つです。従って、ウイルス対策だけではセ[…続きを読む]

Windowsには「Windows Defender」というセキュリティ機能が標準で搭載。しかし、この機能は市販のセキュリティソフトに比べると検出力が低く、駆除できないマルウェアが数多く存在し[…続きを読む]

USBメモリは手軽にデータの持ち運びができる一方で、紛失などで情報が流出してしまうリスクも抱えています。とはいえ、手軽なUSBメモリがロック解除で手間がかかってしまっては本末転倒。そんな普段使[…続きを読む]

PCやネットのおかげでデータのコピーや配布は手軽になりました。ただし、ひとたび流出した個人情報の回収は不可能に近いのが現状。セキュアーなUSBメモリで普段から情報の取り扱いを慎重に行いましょう[…続きを読む]

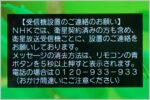

偽セキュリティソフト詐欺とは、マルウェアに感染していないのに感染警告をパソコン上で表示させ、そのトラブルを解消するためのアプリの購入をユーザーに迫るネット犯罪。もちろん入金したからといって、パ[…続きを読む]

標的型攻撃は近年、増加の傾向を見せており、特に日本国内での事例が増えています。ここ数年で明らかになった日本国内での標的型攻撃の一例が、2011年に防衛省や三菱重工などを狙ったものです。この標的[…続きを読む]

オススメ記事

2021年10月、ついに「モザイク破壊」に関する事件で逮捕者が出ました。京都府警サイバー犯罪対策課と右京署は、人工知能(AI)技術を悪用してアダルト動画(AV)のモザイクを除去したように改変し[…続きを読む]

モザイク処理は、特定部分の色の平均情報を元に解像度を下げるという非可逆変換なので「モザイク除去」は理論上は不可能です。しかし、これまで数々の「モザイク除去機」が登場してきました。モザイク除去は[…続きを読む]

圧倒的ユーザー数を誇るLINEは当然、秘密の連絡にも使われます。LINEの会話は探偵が重点調査対象とするものの1つです。そこで、探偵がLINEの会話を盗み見する盗聴&盗撮テクニックを見ていくと[…続きを読む]

盗聴器といえば、自宅や会社など目的の場所に直接仕掛ける電波式盗聴器が主流でした。しかし、スマホ、タブレットPCなどのモバイル機器が普及した現在、それらの端末を利用した「盗聴器アプリ」が急増して[…続きを読む]

おもちゃの缶詰は、森永製菓「チョコボール」の当たりである“銀のエンゼル”を5枚集めるともらえる景品。このおもちゃの缶詰をもらうために、チョコボール銀のエンゼルの当たり確率と見分け方を紹介しまし[…続きを読む]